来源/elliptic

编译/Nick

朝鲜黑客组织 Lazarus 最近似乎加大了行动力度,自 6 月 3 日以来已确认进行了 4 次针对加密行业的攻击。近期,他们被怀疑已经进行了第 5 次攻击,慢雾首席信息安全官 23pds 发推称,加密交易所 CoinEx 遭遇的 5500 万美元黑客攻击系朝鲜国家资助的黑客所为。

值得注意的是,此前据美联社援引韩国主要间谍机构国家情报局(NIS)的报道,自2017年以来,由朝鲜赞助的黑客从世界各地窃取了约 12 亿美元的加密货币。NIS认为,在窃取加密货币方面,朝鲜是世界上最有动机的国家之一,2017年联合国为应对其核试验和导弹试验而加强经济制裁后,该国将重点转向网络犯罪。

此外,在过去 104 天里,朝鲜黑客组织Lazarus 已被确认从 Atomic Wallet(1 亿美元)、CoinsPaid(3730 万美元)、Alphapo(6000 万美元)和 Stake.com(4100 万美元)窃取了近 2.4 亿美元的加密资产。

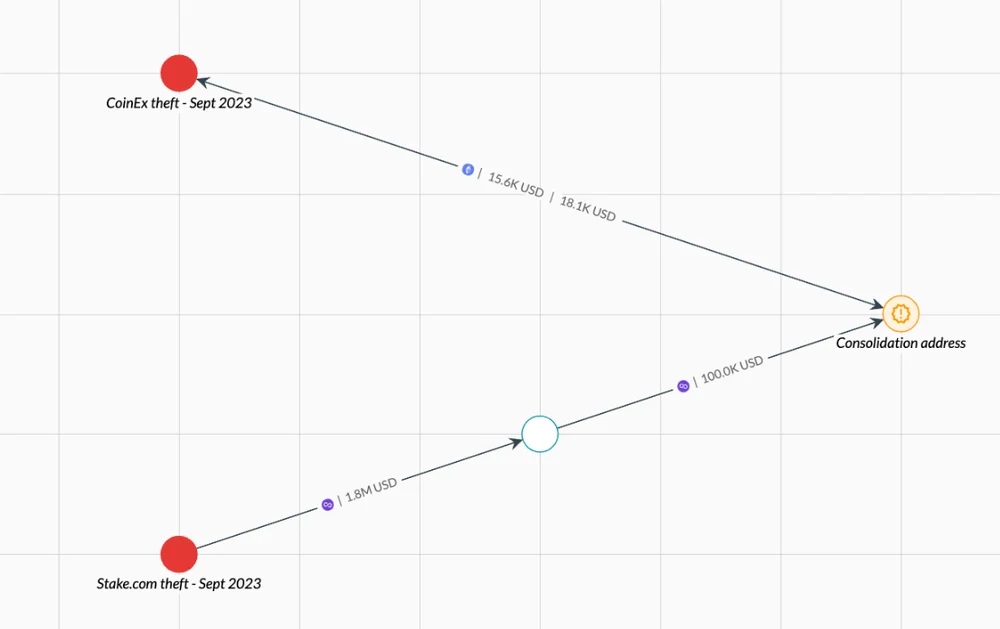

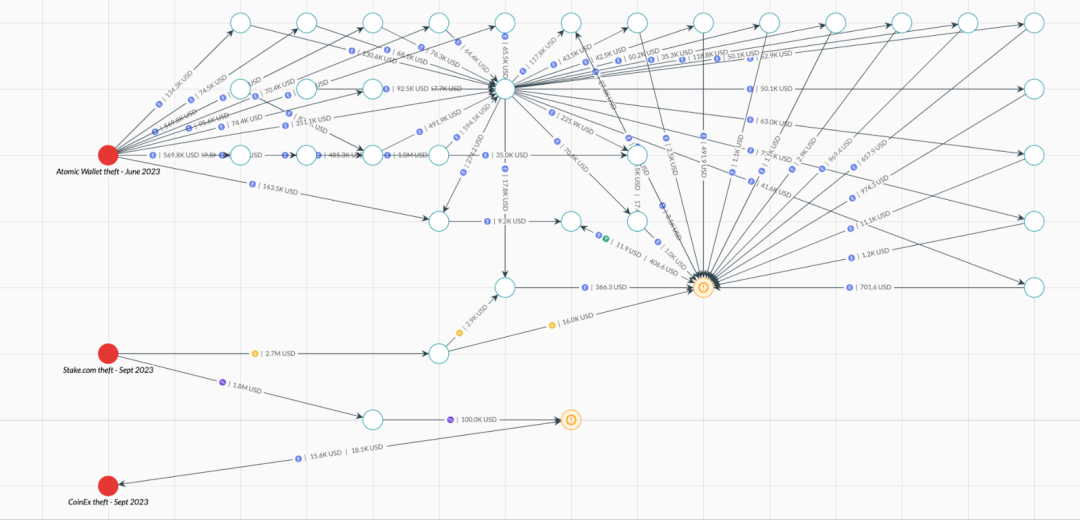

如上图所示,经 Elliptic 分析指出,从 CoinEx 窃取的部分资金被发送到 Lazarus 组织用来存放从 Stake.com 窃取的资金的地址,尽管是在不同的区块链上。此后,资金通过 Lazarus 之前使用的跨链桥跨链至以太坊,然后发送回由 CoinEx 黑客控制的地址。

Elliptic 曾从 Lazarus 事件中观察到这种来自不同黑客的资金混合情况,最近一次是从 Stake.com 窃取的加密货币与从 Atomic 钱包窃取的资金混合。这些来自不同黑客的资金被合并的情况在下图中以橙色表示。

01

Lazarus 在104天内进行了5次攻击

2022 年,多起备受瞩目的黑客攻击被认为是 Lazarus 所为,其中包括Harmony 的 Horizon 桥和 Axie Infinity 的 Ronin 桥被攻击,这 2 起攻击事件都发生在去年上半年。从那时起到今年 6 月,没有任何重大加密货币盗窃案被公开归咎于 Lazarus。因此,过去 104 天内的各种黑客攻击表明了这个朝鲜黑客组织的活动有所加强。

2023 年 6 月 3 日,非托管去中心化加密货币钱包 Atomic Wallet 的用户损失超过 1 亿美元。Elliptic 在确定多项因素表明朝鲜黑客组织对此负责后,于 2023 年 6 月 6 日正式将此次黑客攻击归咎于 Lazarus ,后来得到了联邦调查局(FBI)的证实。

2023 年 7 月 22 日,Lazarus 通过社会工程攻击获得了属于加密支付平台 CoinsPaid 的热钱包的访问权限。此访问权限允许攻击者创建授权请求,从平台的热钱包中提取约 3730 万美元的加密资产。7 月 26 日,CoinsPaid 发布报告称 Lazarus 对此次攻击负责,也得到了联邦调查局(FBI)的证实。

同一天,即 7 月 22 日,Lazarus 又进行了一次高调的攻击,这次是针对中心化加密支付提供商 Alphapo,窃取了 6000 万美元的加密资产。攻击者可能通过之前泄露的私钥获得了访问权限。FBI 后来再度证实了这次攻击是 Lazarus 所为。

2023 年 9 月 4 日,在线加密货币博彩平台 Stake.com 遭受攻击,总价值约 4100 万美元的虚拟货币被盗,原因可能是私钥被盗。FBI 在 9 月 6 日对外公告,确认 Lazarus 组织是此次攻击的幕后黑手。

最终,2023 年 9 月 12 日,中心化加密货币交易所 CoinEx 遭受黑客攻击,5400 万美元被盗。如上所述,多项证据表明 Lazarus 是进行本次攻击的黑客。

02

Lazarus 改变了战术?

对 Lazarus 最新活动的分析表明,自去年以来,他们已将重点从去中心化服务转向中心化服务。前面讨论的最近 5 次黑客攻击中有 4 次是针对中心化加密资产服务提供商的。在 2020 年之前,也是去中心化金融(DeFi)生态系统迅速崛起之前,中心化交易所曾是 Lazarus 选择的主要目标。

对于 Lazarus 的注意力再次转向中心化服务的原因,有多种可能的解释。

DeFi协议攻击难度增大

Elliptic之前对 2022 年 DeFi 黑客攻击的研究发现,在2022 年间平均每 4 天就会发生一次攻击,每次攻击平均窃取 3260 万美元。跨链桥在 2022 年成为最常被黑客攻击的 DeFi 协议类型之一。这些趋势可能促进了智能合约审计和开发标准的改进,从而缩小了黑客识别和利用漏洞的范围。

中心化机构社会关系复杂程度高

之前很多次黑客攻击中,Lazarus Group 选择的攻击方法是社会工程。例如,Ronin Bridge 价值 5.4 亿美元的黑客攻击就是该公司一名前员工被LinkedIn上的一份虚假工作欺骗造成的。然而,去中心化的服务往往没有很多员工,而且项目在一定程度上是去中心化的。因此,获得对开发人员的恶意访问可能并不一定等于获得对智能合约的管理访问权限。

与此同时,中心化交易所可能会雇用相对较多的员工,从而扩大可能的目标范围。他们还可能使用中心化的内部信息技术系统进行操作,从而使 Lazarus 恶意软件有更大的机会渗透到业务中。